今回から、12月21日に開催された第7回AI戦略会議で総務省、経済産業省の連名で報告された『AI事業者ガイドライン案』を数回に分けて、自分なりにゆっくり読み解いていきたいと思います。

今回は、ガイドラインの導入部となる「はじめに」を読み解きました。

AIの開発や運用、サービス提供を行う皆さんの参考になる情報をご提供できればと思います。

また、G検定でも時事的な法律や制度などの問題も出題されているということなので、受験される方の何かの参考になれれば幸いです。

【目次】

1.ガイドライン全体の構成

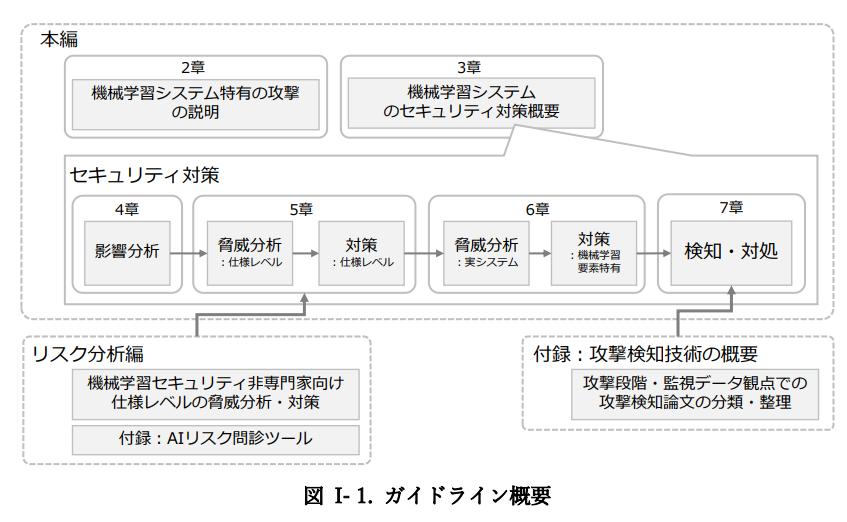

『AI事業者ガイドライン案』は、別添(付属資料)付録も含めて、大きく5つに分かれています。ガイドラインの用語の定義を中心とした「第1部」、AIの社会的な利用に関する基本理念と指針をまとめAIの利益と社会的リスクへのガバナンス構築の必要性をすべての事業者向けに記載した「第2部」、AIを活用するAI開発者、AI提供者、AI利用者の3主体の留意事項を記載した「第3部」、「第4部」、「第5部」で構成されています。

また、各主体は自身の記載箇所だけでなく、隣接主体に関する事項にも理解を広げることが重要だとされています。

出所:AI事業者ガイドライン案

ページ6

2.今回読んだ範囲の概要

今回は、各箇所に入るまえの導入として「はじめに」を読み解きました。

ガイドラインの位置づけや、ガイドラインの基本的な考え方、AI活用の流れにおける主体の対応などについて言及されています。

3.ガイドラインの位置づけを読み解く

最初に、ガイドラインの位置づけが記載されています。

日本ではSociety 5.0コンセプトを掲げて人間中心のAI社会を目指し、技術利用拡大に伴うリスクも注視され、2019年には「人間中心のAI社会原則」が策定されています。

この原則にもとづき、これまでに総務省主導で「国際的な議論のための AI 開発ガイドライン案」、「AI 利活用ガイドライン~AI 利活用のためのプラクティカルリファレンス~」、経済産業省主導で「AI 原則実践のためのガバナンス・ガイドライン Ver. 1.1」が策定・公表されてきました。

今回のガイドラインは、この3つのガイドラインを参考にしつつ、AI関連技術の発展により、産業イノベーションや社会課題解決が進み、「AIの民主化」によって広範な対話型AI利用が可能になった現在の状況を踏まえ、AI技術の特徴や国内外におけるAIの社会実装に係る議論を反映して、日本の事業者がAIの社会実装およびガバナンスをともに実践するための新たなガイドラインとして策定されているとのことです。

あくまで、事業者向けのガイドラインではありますが、教育・研究機関に属する者や一般消費者にとっても参考となる情報やリスクに関する情報が盛り込まれているとのことです。

出所:AI事業者ガイドライン案

ページ3

4.ガイドラインの基本的な考え方を読み解く

このガイドラインは、以下の3つの考え方と、2つのプロセスの視点で記載されています。

考え方1:事業者の自主的な取り組みの支援

- AIの利用には社会的なリスクが伴い、そのリスクによる社会的な軋轢がAIの利活用を阻害する可能性がある。一方で、過度な対策を講じることはAI活用自体、もしくはAI活用によって得られる便益を阻害する可能性がある。

- リスクベースアプローチが重要で、利用分野ごとのリスクを把握し、対策を適切に実施することが求められる。

- ガイドラインは企業に対し、リスクベースアプローチに基づく対策の方向性を示しており、自主的な取り組みを促している。

考え方2:国際的な議論との協調

- リスクベースアプローチの考え方はAI先進国間で共有されており、国際的な協調が重要とされている。

- 国内外の関連する諸原則の動向や内容との整合性を確保している。

考え方3:読み手にとってのわかりやすさ

- ガイドラインはAI開発・提供・利用における基本的な考え方を示しており、わかりやすい形で情報を提供している。

- AI活用におけるリスクや対策についての情報は、広く事業者や一般の読み手に向けて提供されている。

プロセス1:マルチステークホルダー:

- ガイドラインはマルチステークホルダーの関与を重視し、AIガバナンスの改善において広範な利害関係者を巻き込むことを目指している。

- アジャイル・ガバナンスの思想に基づき、関係者の異なる視点を反映させることで包括的かつ持続可能なアプローチを追求している。

プロセス2:Living Document:

- ガイドラインはLiving Documentとして位置付けられ、AIの動向や技術の進展に柔軟に対応する仕組みが組まれている。

- 具体的な体制については今後検討されるが、継続的な更新が事業者や他の関係者に最新の情報を提供することを意図している。

出所:AI事業者ガイドライン案

ページ4

5.一般的なAI活用の流れにおける主体の対応を読み解く

このガイドラインでは、様々な事業活動においてAIを活用する者を対象としています。このため、事業活動以外でAIを活用する者又はAIを直接事業に活用せずAIシステム・サービスの便益を享受する(場合によっては損失を被る者)はガイドラインの対象外となっています。(まとめて「業務外利用者」はガイドラインの対象外とされています。)

また、AI活用に必要不可欠なデータを提供する特定の法人や個人(=「データ提供者」)もガイドラインの対象外とされています。

このガイドラインの対象となる事業者は以下の3つに分類され、それぞれ以下のとおり定義されています。

- AI 開発者 (AI Developer)

AI システムを開発する事業者(AI を研究開発する事業者を含む)

AI モデル・アルゴリズムの開発、データ収集(購入を含む)、前処理、AI モデル学習、検証を通して AIモデルおよび AI モデルのシステム基盤や入出力等を含む AI システムを構築する役割を担う。 - AI 提供者 (AI Provider)

AI システムをアプリケーションや製品もしくは既存のシステムやビジネスプロセス等に組み込んだサービスとして AI 利用者(AI Business User)、場合によっては業務外利用者に提供する事業者AI システム検証、AI システムの他システムとの連携の実装、AI システム・サービスの提供、正常稼働のための AI システムにおける AI 利用者(AI Business User)側の運用サポートや AI サービスの運用自体を担う。AI サービスの提供に伴い、ステークホルダーとのコミュニケーションが求められることもある。 - AI 利用者 (AI Business User)

事業活動において、AI システム又は AI サービスを利用する事業者AI 提供者が意図している適正な利用及び環境変化等の情報を AI 提供者と共有し正常稼働を継続する、必要に応じて提供された AI システムを運用する役割を担う。また、AI の活用において業務外利用者に何らかの影響が考えられる場合2は、当該者に対する AI による意図しない不利益の回避、AI による便益最大化の実現に努める役割を担う。

出所:AI事業者ガイドライン案

ページ5

AI開発者、提供者、利用者は、それぞれの立場で、ステークホルダーの期待と社会の基本理念に基づいて、なぜAIを進めるかを考え、具体的な指針を確立し、それを実現するアプローチを検討・実践する必要があるとされています。

また、外部環境や技術の進展を考慮しつつ、協力して最適な戦略を構築することがAIの安全かつ安心な利用に向けて重要とされています。

5.おわりに

今回は、『AI事業者ガイドライン案』の「はじめに」を読み解いてきました。

これまで、様々な観点から策定され複数の文書が公開されていたAIガバナンスに関するガイドラインが一つにまとめられて非常にありがたく感じています。

また、事業者の活動主体を改めて開発者、提供者、利用者の3つとして、再定義されたのも議論をするうえで、概念が統一されて有用になると感じました。

次回は、第1部「AIとは」に読み進んでいきたいと思います。